في عالم يعتمد على الإنترنت في أبسط تفاصيله، أصبح السؤال الجوهري هو:

كيف تبقى بياناتنا آمنة وسط مليارات الاتصالات التي تحدث كل ثانية؟

من أول رسالة ترسلها عبر تطبيق محادثات، إلى تسجيل دخولك في موقعك المفضل، وحتى عمليات الدفع عبر البطاقة البنكية…

كل ذلك يمر في شبكات عامة لولا وجود “الدرع الذهبي” المعروف باسم التشفير Encryption.

التشفير ليس مجرد تقنية… إنه الأساس الذي يبنى عليه أمن الإنترنت الحديث. ومن بين مئات تقنيات التشفير الموجودة، هناك ثلاثة أسماء هي حجر الأساس:

- AES — أسرع وأقوى خوارزمية تشفير متماثل في العالم

- RSA — عمود التشفير غير المتماثل والمعتمد في الشهادات الرقمية

- Hybrid Encryption — النظام الذي يجمع بين سرعة AES وأمان RSA

AES: التشفير الذي لا يرحم – ولماذا يستخدمه العالم كله؟

تخيل أنك تمتلك صندوقًا فولاذيًا لا يمكن فتحه إلا بمفتاح واحد. من تمتلك المفتاح يفتح الصندوق، ومن يفقده يبقى عاجزًا. هذه هي الفكرة الأساسية وراء AES: Advanced Encryption Standard.

AES هو تشفير متماثل Symmetric Encryption، بمعنى أن:

- نفس المفتاح يستخدم لتشفير البيانات

- ونفس المفتاح يستخدم لفكّها

ورغم أن الفكرة بسيطة، إلا أن التقنية خلفها معقدة ومتينة جدًا.

لماذا يستخدم AES في كل شيء؟

لأن AES يشفر البيانات بسرعة خيالية وبأمان يصعب اختراقه. تُقسّم البيانات إلى كتل ثابتة حجمها 128 بت ويتم تشفيرها ضمن عدة جولات حسب طول المفتاح.

مستويات المفاتيح في AES

- AES-128 — سريع جدًا

- AES-192 — توازن بين السرعة والأمان

- AES-256 — الأكثر أمانًا، مستخدم في الأنظمة الحكومية والعسكرية

لفهم قوته: كسر AES-256 يتطلب وقتًا أكبر من عمر الكون باستخدام أقوى الحواسيب الحالية.

رسم توضيحي لعملية AES

رسم ASCII مبسط:

PLAINTEXT ---> [ AES KEY ] ---> CIPHERTEXT

لو كان المفتاح معك → تستعيد البيانات كما هي.

لو لم يكن معك → البيانات تصبح فوضى بلا معنى.

مثال عملي بسيط على تشفير AES

الرسالة:

Hello World

مفتاح AES-128:

0123456789ABCDEF0123456789ABCDEF

النتيجة بعد التشفير:

5A 8B C3 1F 9E D4 22 67 ...

هذه الأرقام غير مفهومة إطلاقًا، ولا يمكن إرجاع الرسالة إلا بالمفتاح الصحيح.

RSA: التشفير الذي غيّر الإنترنت بالكامل

بعد أن فهمت قوة AES وسرعته، يبقى السؤال المهم: كيف نرسل مفتاح AES نفسه بأمان؟

هنا يظهر البطل الثاني في قصتنا: RSA.

تخيّل نظامًا يعتمد على زوج من المفاتيح:

- مفتاح عام Public Key — يمكن للجميع رؤيته

- مفتاح خاص Private Key — يجب أن يبقى سرًا

الأمر يشبه صندوق بريد: يمكن لأي شخص أن يضع رسالة (يشفر البيانات باستخدام المفتاح العام)، لكن لا يستطيع أحد فتح الصندوق إلا صاحب المفتاح الخاص.

كيف يعمل RSA فعليًا؟

بدلًا من التعامل مع كتل بيانات مثل AES، يعتمد RSA على أعداد أولية ضخمة جدًا. المفتاحان مرتبطان رياضيًا، لكن من المستحيل حساب الخاص من العام.

رسم ASCII مبسط:

[ Public Key ] ---> Encrypt Data [ Private Key ] ---> Decrypt Data

هذه العملية هي أساس التوقيعات الرقمية وكل شهادات SSL الحديثة.

مشكلة RSA: لماذا لا يمكن استخدامه وحده؟

RSA بطيييييء جدًا.

لو حاولت استخدام RSA لتشفير ملف 50 ميجابايت، سيستغرق وقتًا طويلًا للغاية. فهو ليس مصممًا لتشفير البيانات الكبيرة، بل لتبادل المفاتيح فقط.

بداية الزواج: لماذا يجتمع AES وRSA؟

الآن لدينا مشكلتان:

- AES سريع لكنه يحتاج وسيلة آمنة لإرسال المفتاح

- RSA آمن لكنه بطيء جدًا في التشفير

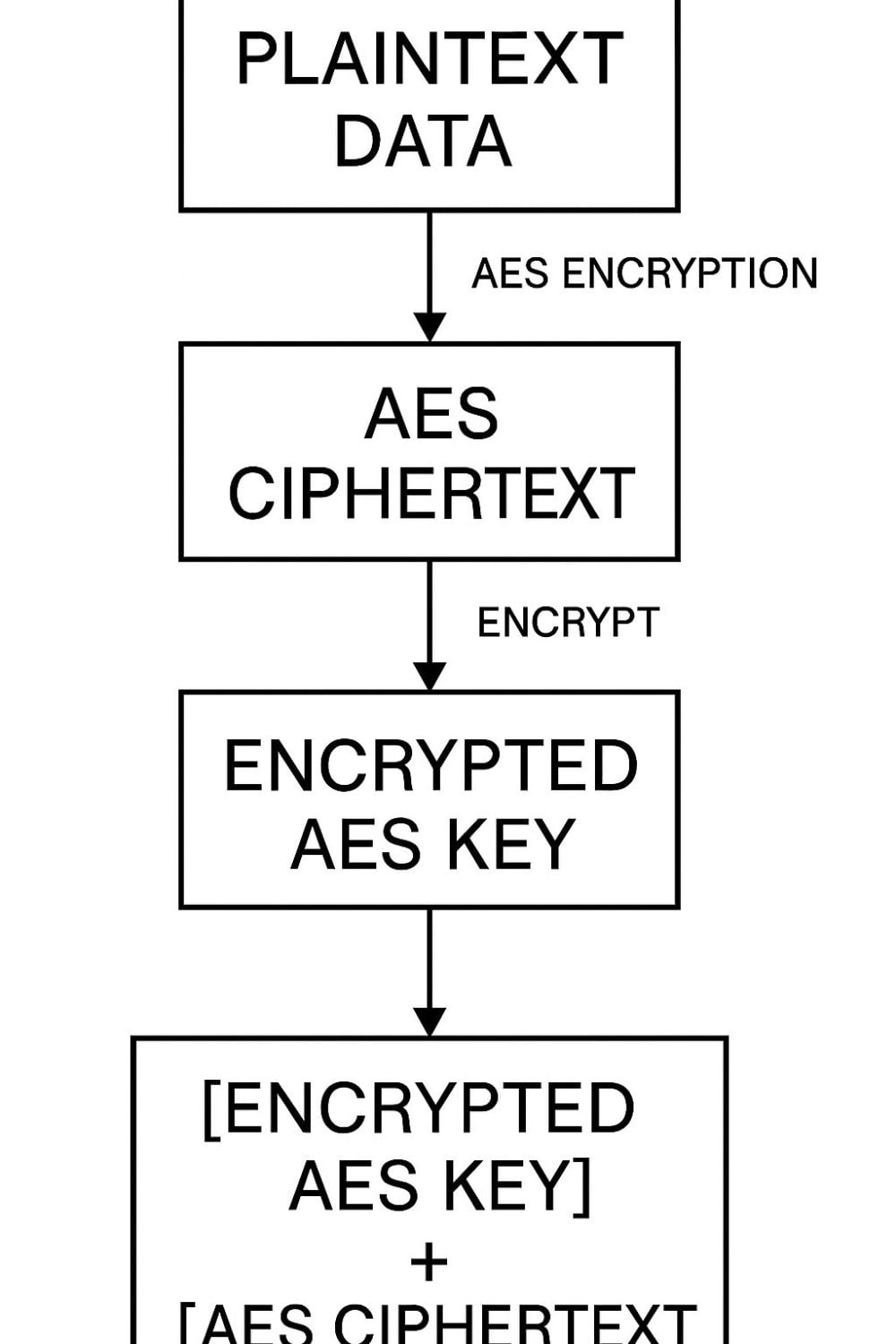

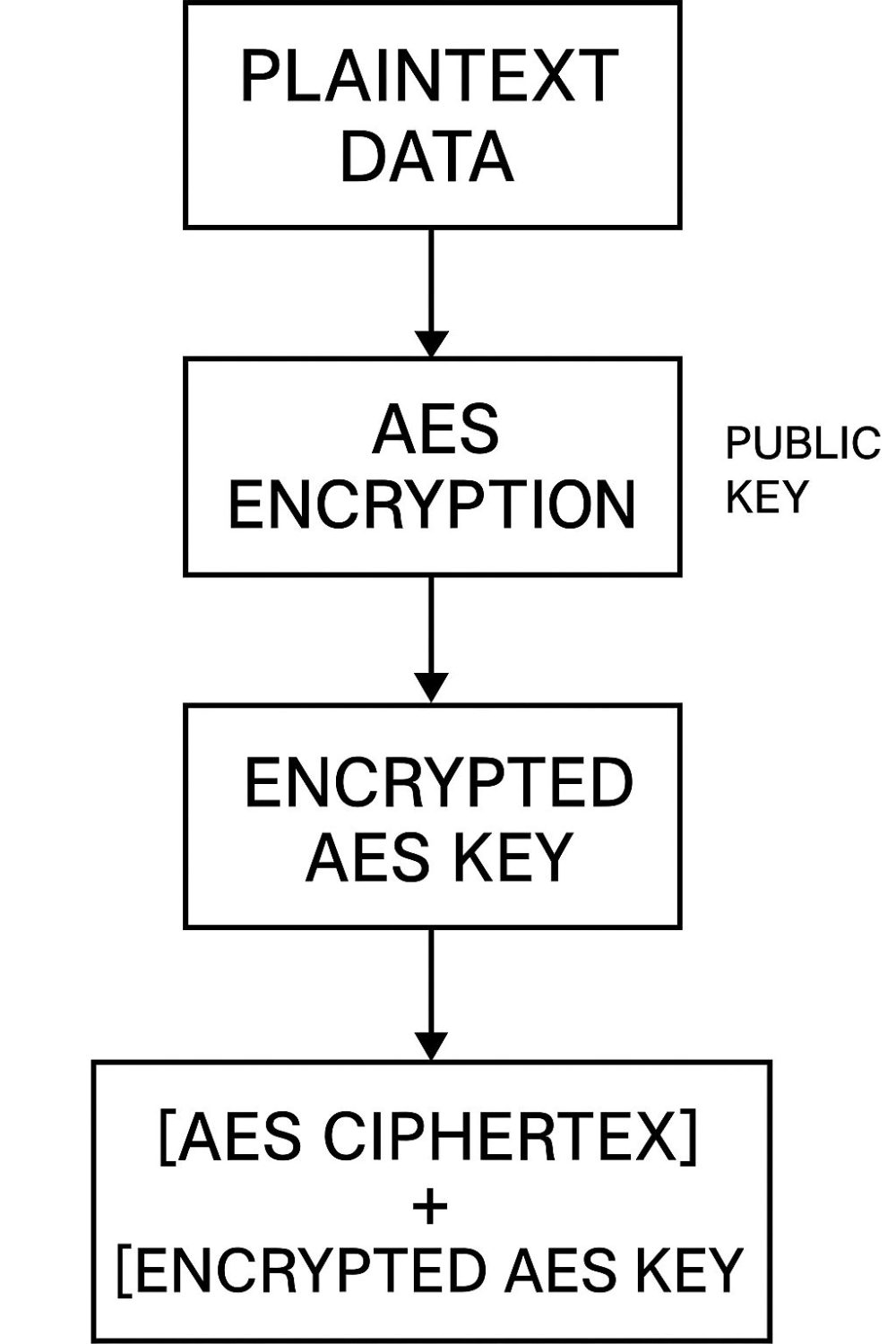

🎯 التشفير الهجين Hybrid Encryption 🎯

النظام الذي يجمع بين سرعة AES وقوة RSA هو أقوى نظام تشفير على وجه الأرض.

كيف يعمل التشفير الهجين؟

- توليد مفتاح AES عشوائيًا.

- تشفير البيانات باستخدام AES (لأنه الأسرع).

- تشفير مفتاح AES باستخدام RSA.

-

إرسال:

- البيانات المشفرة بـ AES

- المفتاح AES بعد تشفيره بـ RSA

- يستخدم الطرف الآخر المفتاح الخاص لفك مفتاح AES ثم فك البيانات.

بدون المفتاح الخاص، من المستحيل فك التشفير.

رسم ASCII يوضح الفكرة:

DATA ---AES---> AES Ciphertext AES Key ---RSA---> Encrypted AES Key Final Output: [ AES Ciphertext ] + [ Encrypted AES Key ]

لماذا يعتبر التشفير الهجين أفضل نظام؟

- السرعة — AES سريع للغاية

- الأمان — RSA يحمي المفاتيح

- المرونة — مناسب لكل الأجهزة

كيف يعمل HTTPS؟

عندما ترى رمز القفل 🔒 بجوار عنوان الموقع، فهذا يعني أن الاتصال آمن باستخدام HTTPS. ورغم أن العملية معقدة، إلا أنها تحدث خلال جزء من الثانية.

1. المتصفح يطلب اتصالًا آمنًا

عند كتابة https:// يبدأ المتصفح مفاوضات الاتصال المشفر.

2. السيرفر يرسل شهادة SSL

- المفتاح العام

- هوية الموقع

- صلاحية الشهادة

3. المتصفح يولّد مفتاح AES للجلسة

4. المتصفح يشفر مفتاح AES باستخدام RSA

5. السيرفر يفك التشفير بالمفتاح الخاص

6. تبدأ الجلسة المشفرة باستخدام AES فقط

رسم ASCII لعمل HTTPS:

Browser: Generate AES Key

|

Encrypt AES Key using RSA

|

Send Encrypted AES Key --> Server

|

Server decrypts using Private Key

|

Shared AES Key for encrypted communication

لماذا HTTPS غير قابل للكسر تقريبًا؟

- RSA قوي (2048 أو 4096 بت)

- AES-256 لتشفير البيانات

- شهادة SSL للتحقق من هوية السيرفر

لا يمكن اختراق HTTPS إلا بسرقة:

- المفتاح الخاص للسيرفر

- مفتاح الجلسة

- التلاعب بالشهادة نفسها

أين يُستخدم HTTPS يوميًا؟

1. تسجيل الدخول إلى فيسبوك

كلمة السر تُشفّر بـ AES.

2. الدفع بالبطاقة

البيانات المالية لا تمر نصًا واضحًا أبدًا.

3. محادثات واتساب

يستخدم نموذجًا مطورًا من التشفير الهجين.

التهديدات الأمنية: كيف يحاول الهاكرز كسر HTTPS؟

الآن بعدما فهمت كيف يعمل AES وRSA والتشفير الهجين وHTTPS، حان وقت الغوص في الجانب المظلم قليلًا… كيف يفكر الهاكرز؟ رغم قوة التشفير، يحاول المهاجمون الالتفاف حول النظام بدلًا من مهاجمة الرياضيات التي يحتمي بها.

1. هجوم الرجل في المنتصف (MITM – Man in The Middle)

يُعتبر واحدًا من أشهر الهجمات. فكر فيه كالتالي:

أنت تتحدث مع الموقع… والمهاجم يجلس بينكما ويقرأ الرسائل.

لكن مع HTTPS الحديث، يفشل الهجوم إلا في حالتين:

- قبول شهادة SSL مزيفة

- اختراق الجهاز نفسه

أي أن التشفير لا يُكسر… لكن يمكن خداع المستخدم.

2. هجمات كسر RSA عبر مفاتيح ضعيفة

المفاتيح القديمة (512-bit أو 768-bit) أصبحت قابلة للكسر حسابيًا. لكن أغلب المواقع اليوم تستخدم:

- RSA-2048 — الحد الأدنى المقبول

- RSA-4096 — الأكثر أمانًا

كسر مفتاح حديث يحتاج مئات التريليونات من السنين.

3. سرقة المفاتيح من السيرفر أو الجهاز

هذه واحدة من الهجمات الواقعية القليلة التي قد تنجح. عندما تفشل أمام التشفير، يحاول المهاجم سرقة المفاتيح نفسها عبر:

- زرع تروجان

- اختراق السيرفر

- سرقة ملف المفتاح الخاص (Private Key)

لهذا الشركات الكبيرة تخزن المفاتيح داخل أجهزة آمنة:

HSM – Hardware Security Module

4. الهجمات الجانبية Side-Channel Attacks

بدل كسر التشفير، يراقب المهاجم:

- استهلاك الطاقة

- درجة الحرارة

- مدة تنفيذ العمليات

هذه الهجمات نادرة جدًا لكنها موجودة في العالم الأكاديمي.

هل يمكن للذكاء الاصطناعي كسر التشفير؟

سؤال متكرر…

❌ لا — لا يمكنه كسر AES أو RSA.

لأن التشفير يعتمد على الرياضيات، وليس على الأنماط. الذكاء الاصطناعي ممتاز في اللغات والصور، لكنه ليس آلة حسابية خارقة.

ولكن يمكنه المساعدة في:

- اكتشاف الثغرات

- تحليل البرمجيات الخبيثة

- تطوير أدوات هجومية

لكنه لا يستطيع كسر AES-256 أو RSA-2048 مباشرة.

مستقبل التشفير: هل ستكسر الحواسيب الكمية كل شيء؟

انتشرت فكرة أن الحواسيب الكمية Quantum Computers ستنسف التشفير بالكامل. هي قادرة نظريًا على كسر RSA عبر خوارزمية Shor.

لكن هل هذا يعني نهاية HTTPS؟

الإجابة:

ليس الآن… وربما ليس قريبًا.

لأن:

- الحواسيب الكمية القادرة على هذا لم تُبنى بعد

- العالم يتجه الآن إلى تشفير ما بعد الكمي Post-Quantum Cryptography

- NIST و Google و Microsoft تعمل على معايير جديدة بالفعل

أين يقع AES وRSA بين المنافسين؟

هناك خوارزميات أخرى مهمة:

- ChaCha20 — بديل أسرع من AES على الأجهزة الضعيفة

- ECC — بديل RSA بمفاتيح أصغر

- Twofish — المرشح المنافس لـ AES

- 3DES — أصبح غير آمن

المعيار العالمي الآن:

- AES-256

- RSA-2048 أو ECC

- التشفير الهجين بينهما

كيف تحمي نفسك كفرد؟ نصائح عملية

- استخدم متصفحًا موثوقًا مثل Chrome أو Firefox.

- تأكد أن كل موقع يبدأ بـ HTTPS.

- استخدم مدير كلمات مرور.

- فعّل التحقق بخطوتين في كل حساب مهم.

- لا تثبّت تطبيقات مجهولة المصدر.

- تجنب الشبكات العامة عند إرسال بيانات حساسة.

خرافات شائعة حول التشفير

الخرافة 1: “HTTPS يمنع كل الاختراقات”

خطأ — HTTPS يحمي الاتصال، ليس الجهاز.

الخرافة 2: “AES يمكن كسره من هاكر محترف”

AES لا يمكن كسره بالقوة الغاشمة.

الخرافة 3: “VPN = حماية كاملة”

الـ VPN لا يحمي من الفيروسات أو الاحتيال.

الخرافة 4: “RSA ضعيف”

RSA قوي جدًا طالما المفتاح ≥ 2048 بت.

دور التشفير في حياتك اليومية

إذا توقفت قليلًا وفكرت في يومك، ستجد أنك تستخدم التشفير عشرات المرات دون أن تشعر. منذ أن تفتح هاتفك وحتى تنام، كل شيء محمي بخوارزميات مثل AES وRSA.

- عند فتح واتساب

- عند تسجيل الدخول لحساباتك

- عند مشاهدة فيديو على YouTube

- عند إرسال بريد إلكتروني

- عند الاتصال بشبكة Wi-Fi

كل هذه العمليات تعمل فوق أنظمة تشفير قوية جدًا تمنع أي جهة من قراءة بياناتك.

سيناريوهات واقعية: كيف يعمل AES وRSA وHTTPS في حياتك اليومية؟

في هذا الجزء سنحوّل النظرية إلى قصص حقيقية، لتفهم ما يحدث بين جهازك والمواقع والخوادم لحظة بلحظة.

السيناريو الأول: تسجيل الدخول إلى موقع مثل Facebook

عندما تدخل بريدك الإلكتروني وكلمة السر وتضغط “تسجيل الدخول”، يحدث الآتي:

- المتصفح يبدأ اتصال HTTPS.

- الخادم يرسل شهادة SSL مع المفتاح العام.

- المتصفح يولّد مفتاح AES للجلسة.

- يشفّر المفتاح باستخدام RSA.

- الخادم يفك التشفير بالمفتاح الخاص.

- تنتقل كلمة السر داخل نفق AES المشفر.

حتى لو كان هناك “جاسوس” داخل الشبكة، كل ما سيراه هو بيانات مشفرة ليس لها أي معنى.

8F 33 A1 D9 C0 14 90 3F 7A BB ...

السيناريو الثاني: الدفع ببطاقة البنك عبر الإنترنت

عملية الدفع تمر عبر 3 طبقات حماية:

- AES — لتشفير رقم البطاقة

- RSA — لتأمين تبادل المفاتيح

- TLS — للتأكد من أن الموقع حقيقي

حتى إذا تم اعتراض البيانات، ستكون مشفرة بالكامل.

السيناريو الثالث: إرسال رسالة واتساب

واتساب يستخدم نظامًا أكثر تطورًا من التشفير الهجين، وهو:

Signal Protocol

كل رسالة لها مفتاح AES خاص بها، ويتم استبدال المفاتيح باستمرار. حتى لو تم فك رسالة واحدة، لا يمكن فك الرسالة التالية.

السيناريو الرابع: الاتصال بشبكة Wi-Fi عامة

حتى لو كانت الشبكة المفتوحة غير آمنة، فإن تصفح مواقع HTTPS يبقي بياناتك محمية بالكامل.

الخطر الحقيقي فقط عند الدخول إلى مواقع HTTP غير المشفرة.

التعمق في AES: ماذا يحدث داخل الخوارزمية؟

AES ليست مجرد “خلطة سحرية”، بل عملية رياضية دقيقة تمر بأربع خطوات رئيسية:

- SubBytes — استبدال البايتات بغيرها عبر جدول ثابت.

- ShiftRows — تدوير الصفوف داخل الكتلة.

- MixColumns — خلط الأعمدة باستخدام عمليات جبرية.

- AddRoundKey — مزج البيانات مع جزء من المفتاح.

تتكرر هذه العملية 10 أو 12 أو 14 مرة بحسب طول المفتاح، لتنتج نصًا مشفرًا لا يمكن عكسه إلا بالمفتاح الصحيح.

التعمق في RSA: لماذا يعتمد على الأعداد الأولية؟

مبدأ RSA بسيط للغاية:

من السهل ضرب عددين أوليين كبيرين…

لكن من شبه المستحيل “تفكيك” الناتج لمعرفة العددين الأصليين.

هذا يسمى:

Prime Factorization Problem

وهو السبب في قوة RSA حتى اليوم.

لماذا لا نستخدم RSA بدل AES مباشرة؟

قد تتساءل: طالما RSA قوي، لماذا لا نشفر كل شيء به؟

السبب بسيط: RSA بطيييييء جدًا.

- AES يمكنه تشفير 1 جيجابايت في ثوانٍ

- RSA قد يحتاج ساعات لنفس الحجم!

لذلك:

- RSA لتبادل المفاتيح فقط

- AES لتشفير البيانات

لماذا يعتبر AES-256 هو “ملك” التشفير؟

عدد المفاتيح المحتملة في AES-256 هو:

2^256 ≈ 1.15 × 10^77 احتمال

رقم يفوق عدد الذرات في الكون!

لهذا تستخدمه:

- الحكومات

- الجيش

- البنوك

- خدمات السحابة

أخطاء شائعة تجعل التشفير عديم الفائدة

- كلمة سر ضعيفة ← سهلة التخمين

- استخدام مواقع HTTP

- مشاركة كلمات المرور عبر رسائل غير آمنة

- عدم تحديث النظام

- حفظ كلمات المرور في أماكن غير محمية

التشفير قوي… لكن المستخدم قد يكون الحلقة الأضعف.

أمثلة رقمية: كيف تبدو البيانات قبل وبعد التشفير؟

النص الأصلي: I love cybersecurity بعد التشفير AES: EA 88 23 B1 4F 9A AE 5C FF 00 F3 11 49 E0 88 54 بعد التشفير الهجين (المفتاح المشفر): 7D A9 C1 2A 00 3F 11 4B 9E 82 ...

لا توجد أي علاقة مرئية بين النص الأصلي وهذه الأرقام المشفرة — وهذا جوهر قوة التشفير.

التشفير والحياة الرقمية: كيف يغير أمن البيانات شكل العالم؟

قد يبدو التشفير في ظاهره مجرد فكرة تقنية، لكنه في الواقع القلب النابض للحياة الرقمية الحديثة. لولا التشفير لكانت كل كلمة تكتبها، وكل صورة ترسلها، وكل معاملة مالية تقوم بها مكشوفة لأي شخص يمتلك برمجية بسيطة لاعتراض البيانات.

في هذا الجزء، سنتعمق أكثر في تأثير التشفير على:

- الاقتصاد العالمي

- التعليم والعمل عن بُعد

- الحكومات والقطاع العام

- خصوصية الأفراد

- الذكاء الاصطناعي

- أمن المستقبل

كيف يعتمد الاقتصاد العالمي على التشفير؟

التجارة الإلكترونية وحدها تتجاوز 6 تريليون دولار سنويًا. كل هذه المعاملات، الدفع، التحويلات البنكية، خدمات البطاقات—all تعمل على ظهر خوارزميات التشفير.

نظام SWIFT العالمي يستخدم:

- AES-256

- RSA-2048 أو ECC

- طبقات TLS المتقدمة

بدون التشفير، سينهار الاقتصاد الرقمي بالكامل، لأن:

- المستخدم لن يجرؤ على إدخال بيانات بطاقته

- البنوك لن تثق في نقل الأموال

- المؤسسات لن تستطيع تأمين بياناتها

التشفير في التعليم والعمل عن بُعد

مع صعود العمل عن بعد، أصبحت مكالمات الفيديو والاجتماعات تعتمد كليًا على التشفير. سواء كنت تستخدم:

- Zoom

- Microsoft Teams

- Google Meet

فكل شيء يُشفّر: الصوت، الفيديو، الملفات. وتستخدم هذه التطبيقات:

- AES-GCM

- RSA أو ECC لتبادل المفاتيح

- TLS 1.3 لحماية الاتصال

بدون هذه الطبقات، سيكون من السهل لأي شخص على الشبكة سماع اجتماعك بالكامل.

كيف تستخدم الحكومات التشفير؟

الحكومات حول العالم تعتمد التشفير لحماية:

- السجلات الطبية

- البيانات القومية

- المراسلات الأمنية

- الكاميرات الذكية

- أنظمة المراقبة

وغالبًا ما تستخدم:

- AES-256

- SHA-256

- RSA-4096

- التوقيعات الرقمية Digital Signatures

هذه المعايير تجعل محاولة اختراق بيانات حكومية حديثة مهمة شبه مستحيلة.

التشفير والخصوصية: من يملك حق رؤية بياناتك؟

سؤال يُناقش منذ سنوات:

هل يمكن للحكومات أو الشركات كسر التشفير لرؤية محادثات المستخدمين؟

لا، لا يمكنهم ذلك.

خدمات مثل واتساب، سيجنال، iMessage تعتمد على تشفير الطرف للطرف E2EE. هذا يعني:

- الرسالة تُشفّر على جهازك

- ولا تُفك إلا على جهاز الطرف الآخر

- حتى الشركة نفسها لا تستطيع قراءة رسائلك

هل يمكن فحص رسائل المستخدمين دون كسر التشفير؟

ظهرت فكرة تُسمى:

Client-Side Scanning

وهي تقوم بفحص الرسائل على جهاز المستخدم قبل تشفيرها. لكن هذا النوع من الفحص يُعد خطيرًا جدًا، لأنه:

- يخلق ثغرة يمكن استغلالها من قبل الهاكرز

- يمسح خصوصية المستخدم بالكامل

- يهدد أمن الصحفيين والنشطاء

لهذا تقف كبرى الشركات والتقنيات الأمنية ضد هذا الاتجاه.

كيف يحمي التشفير الذكاء الاصطناعي؟

خدمات الذكاء الاصطناعي اليوم تتعامل مع:

- صور خاصة

- مستندات حساسة

- محادثات شخصية

- فيديوهات

كل هذه البيانات يجب أن تمر عبر طبقات تشفير قوية. خدمات مثل:

- Google Cloud AI

- Azure AI

- OpenAI

تعتمد على:

- AES-256 للتخزين

- TLS 1.3 لنقل البيانات

- تجزئة قوية مثل SHA-256 لحماية كلمات المرور

بدون التشفير، لا يمكن لأي نظام ذكاء اصطناعي أن يكون آمنًا.

أمثلة حقيقية على كوارث حدثت بسبب سوء التشفير

1. تخزين كلمات المرور بدون Hashing

حدثت في شركات كبرى، وعندما تم الاختراق ظهرت كلمات المرور كنص صريح!

2. استخدام بروتوكولات SSL القديمة

بعض المواقع حتى اليوم تستخدم SSLv2 أو v3 — وهذه بروتوكولات قديمة جدًا وغير آمنة.

3. استخدام مفاتيح RSA قصيرة

مفاتيح أقل من 1024 بت لم تعد آمنة نهائيًا.

4. نشر مفاتيح API بالخطأ

من أشهر الأخطاء التي حدثت على GitHub — حيث تُسحب آلاف الدولارات قبل إلغاء المفتاح.

التشفير والإنترنت المظلم (Dark Web)

على الرغم من السمعة السيئة للدارك ويب، إلا أن العملات المشفرة والبريد المجهول يعتمد على تشفير قوي جدًا.

- SHA-256

- ECDSA للتوقيع الرقمي

حتى شبكة Tor تعتمد على طبقات تشفير متعددة Onion Encryption تجعل تتبّع المستخدم شبه مستحيل.

التشفير ليس جيدًا أو سيئًا — هو أداة، من يستخدمها هو من يحدد النتيجة.

كيف تعرف أن موقعًا ما آمن؟

- يبدأ بـ HTTPS

- الشهادة صالحة وغير منتهية

- لا يظهر تحذير في المتصفح

- الاتصال يستخدم TLS 1.2 أو TLS 1.3

- المفتاح العام ≥ 2048 بت

يمكنك رؤية كل هذا من خلال النقر على رمز القفل 🔒.

لماذا ما زالت بعض المواقع تستخدم HTTP؟

السبب بسيط: الإهمال أو قلة الخبرة.

اليوم المتصفحات تعرض رسالة:

“الموقع غير آمن”

استخدام HTTP يعني:

- لا يوجد تشفير

- يمكن لأي شخص رؤية البيانات

- هجمات MITM تصبح سهلة

- كلمات السر تنتقل كنص واضح

التساؤلات التي قد تطرأ عليك الآن…

1. هل يمكن كسر تشفير AES؟

من الناحية الرياضية: مستحيل.

ومن الناحية العملية: غير قابل للكسر إلا إذا سُرق المفتاح نفسه.

AES-256 يحتاج إلى وقت أكبر من عمر الكون لكسره بالقوة الغاشمة.

2. هل RSA ما زال آمنًا؟

نعم، طالما المفتاح أكبر من 2048 بت.

المفاتيح الأقل من 1024 أصبحت ضعيفة وغير آمنة.

3. هل HTTPS يحمي من كل الهجمات؟

HTTPS يحمي الاتصال فقط — وليس جهازك نفسه من الفيروسات أو البرامج الضارة.

4. ما الفرق بين التشفير وHashing؟

التشفير يمكن فكّه باستخدام المفتاح الصحيح.

الهاش Hashing لا يمكن عكسه، ويُستخدم لتخزين كلمات المرور.

5. هل يمكن للذكاء الاصطناعي كسر التشفير؟

لا يمكنه كسر AES أو RSA.

لكن يمكنه مساعدة المهاجمين في اكتشاف الثغرات البرمجية.

6. هل كل المواقع التي تستخدم HTTPS آمنة؟

ليس بالضرورة… هناك مواقع ضارة تستخدم شهادات مجانية.

HTTPS يحمي الاتصال فقط — وليس نوايا الموقع.

مقارنة بين AES وRSA: متى نستخدم كل واحد؟

| العامل | AES | RSA |

|---|---|---|

| نوع التشفير | متماثل (مفتاح واحد) | غير متماثل (مفتاحان) |

| السرعة | سريع جدًا | بطيء |

| الاستخدام | تشفير كميات كبيرة من البيانات | تبادل المفتاح والتحقق من الهوية |

| قابلية الكسر | غير قابل للكسر بالقوة الغاشمة | قوي جدًا لكن يحتاج مفاتيح أطول |

الخلاصة: AES يشفر البيانات — RSA يشفر المفتاح.

المعادلة الذهبية للاتصال الآمن

AES + RSA + HTTPS =

اتصال سريع + آمن + موثوق + غير قابل للتجسس

هذه هي المعادلة التي تحمي الإنترنت الحديث اليوم، وتجعل عمليات الدفع والتسجيل والمحادثات مؤمنة بالكامل.

ما الذي يجعل HTTPS أقوى مما تتخيل؟

- كل جلسة لها مفتاح AES جديد

- المفاتيح لا تنتقل بصورتها الحقيقية أبدًا

- الشهادات تمنع انتحال الهوية

- التشفير الهجين يجعل الهجمات عديمة الفائدة

- TLS 1.3 غيّر الكثير من نقاط الضعف القديمة

HTTPS اليوم عبارة عن نظام ناضج جدًا ومحمي ضد أغلب أنواع الهجمات، بل ومُعدّ للصمود أمام المستقبل وحتى الحوسبة الكمية.

لماذا يجب أن تهتم بالتشفير؟

التشفير ليس مجرد تقنية خلف الكواليس… إنه ما يسمح لك أن تثق في الإنترنت.

بدونه، ستصبح بياناتك مكشوفة لأي شخص يمتلك أدوات اعتراض بسيطة.

بعد أن فهمت:

- AES وكيف يعمل داخليًا

- RSA ولماذا يحتاجه العالم

- التشفير الهجين Hybrid Encryption

- كيف يعمل HTTPS

- الهجمات المحتملة وكيف يفكر المهاجمون

- كيف تعمل الحكومات والشركات فوق هذه الأنظمة

أنت الآن ضمن نسبة صغيرة من مستخدمي الإنترنت الذين يفهمون ما يحدث فعليًا في الخلفية عند كل ضغطة زر.

الخاتمة: لماذا التشفير لم يعد رفاهية؟

نعيش اليوم في عالم تتحكم فيه البيانات، وتتسارع فيه التقنيات بشكل غير مسبوق. كل شيء حولك — هاتفك، محادثاتك، معاملاتك البنكية، صورك، عملك وحتى تفاعلك مع الذكاء الاصطناعي — يعتمد بشكل عميق على التشفير ليبقى آمنًا.

بدون التشفير، لن تكون هناك ثقة في الإنترنت، ولن تكون هناك تجارة إلكترونية، ولا بنوك رقمية، ولا ذكاء اصطناعي، ولا رسائل خاصة، ولا حياة رقمية أصلًا.

لقد أصبح التشفير اليوم:

- خط الدفاع الأول

- والدرع الذي يحمي خصوصيتك

- وصمام الأمان الذي يبني فوقه العالم الرقمي

ماذا يجب أن تتذكر من هذا المقال؟

- AES — أفضل وأسرع تشفير متماثل في العالم

- RSA — التشفير غير المتماثل الذي يحمي المفاتيح

- Hybrid Encryption — المزج العبقري بينهما

- HTTPS — القلب النابض للاتصال الآمن

- المستخدم — هو الحلقة الأضعف دائمًا

- التشفير — سيظل أساس الأمن الرقمي لعقود طويلة قادمة

رسالة أخيرة لك…

أنت الآن تعلم تفاصيل يفهمها فقط المتخصصون في أمن المعلومات والشبكات. صرت تعرف كيف تنتقل بياناتك في الرحلة السرية بين جهازك والخادم، وكيف يحميك التشفير من الهجمات، وكيف يتعامل العالم مع مستقبل ما بعد الحوسبة الكمية.

استخدم هذه المعرفة لتأمين نفسك، وتأمين من حولك، والتعامل مع الإنترنت بثقة وفهم، وليس بخوف أو جهل.

العالم الرقمي ليس مخيفًا… لكن الغموض هو ما يجعله كذلك. ومهمتي كانت أن أزيل هذا الغموض — وهذا ما حدث بالفعل.

🔒 كن آمنًا… كن واعيًا… كن متحكمًا في بياناتك.

تذكر قوله تعالى:

(( مَا يَلْفِظُ مِنْ قَوْلٍ إِلَّا لَدَيْهِ رَقِيبٌ عَتِيدٌ))

----------------------------------------------------------------------

شكرًا على ثقتك بنا، لديك إستفسار أو نقد أو اقتراح أو أي شيء يخص الموضوع نحن نرحب بكم دائمًا. لا تنسى قبل أن تغادر أن تشاركنا رأيك وتترك بصمتك على الموضوع وتعلق